Cyber Kill Chain Neden Önemlidir?

Cyber Kill Chain modeli güvenlik ekiplerine şu avantajları sağlar:

- Saldırıları erken aşamada tespit etmek

- Saldırı davranışlarını analiz etmek

- SOC ekiplerinin tehditleri daha hızlı anlamasını sağlamak

- Savunma stratejileri geliştirmek

Örneğin saldırıyı Delivery aşamasında durdurmak, tüm saldırı zincirini kırabilir.

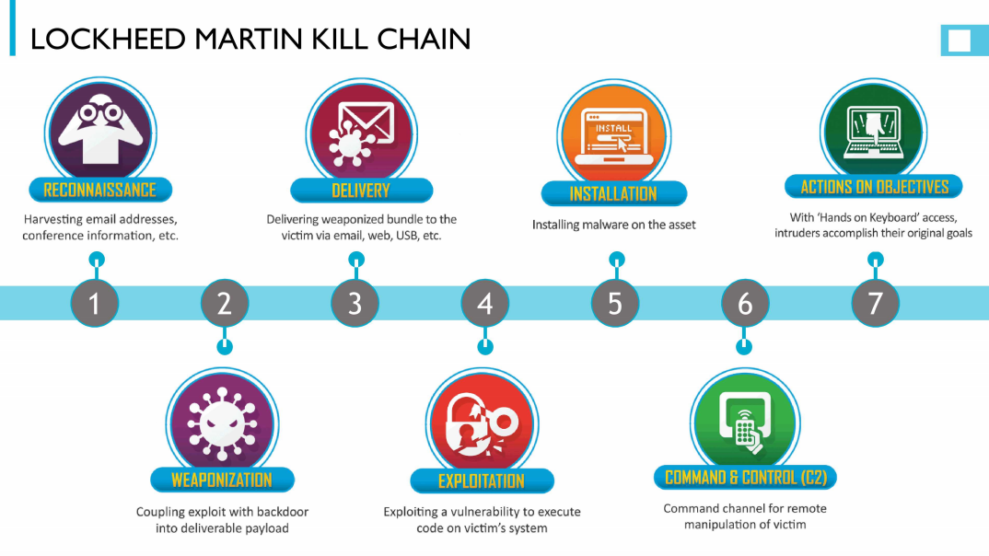

Cyber Kill Chain, bir siber saldırının başlangıcından hedefin ele geçirilmesine kadar geçen süreci aşamalara ayırarak açıklayan bir güvenlik modelidir. Bu model ilk olarak Lockheed Martin tarafından geliştirilmiştir ve özellikle ileri seviye kalıcı tehditleri (APT) analiz etmek için kullanılır. Hadi bu aşamaları beraber bakalım.

Cyber Kill Chain Aşamaları

Cyber Kill Chain modeli toplam 7 aşamadan oluşur. Her aşama saldırganın hedefe bir adım daha yaklaşmasını sağlar.

1. Reconnaissance (Keşif)

Bu aşamada saldırgan hedef hakkında bilgi toplamaya çalışır. Amaç, hedef sistemin yapısını anlamak ve olası zayıf noktaları belirlemektir. Toplanan bilgiler daha sonraki saldırı adımlarını planlamak için kullanılır.

Keşif iki şekilde yapılabilir:

Pasif keşif: Hedef sistemle doğrudan iletişim kurulmadan, açık kaynaklardan bilgi toplanır. Örneğin sosyal medya, Whois kayıtları veya DNS bilgileri incelenebilir. Bu yöntem hedef sistemle doğrudan temas olmadığı için genellikle şüphe uyandırmaz ve tespit edilmesi zordur.

Aktif keşif: Saldırgan doğrudan hedef sistemi tarayarak teknik bilgiler elde eder. Bu aşamada açık portları ve çalışan servisleri tespit etmek için Nmap gibi araçlar kullanılabilir. Ancak bu tür taramalar ağ üzerinde iz bırakabileceği için hedef sistemde şüphe uyandırabilir ve güvenlik sistemleri tarafından tespit edilebilir.

Toplanan bilgiler şunlar olabilir:

- IP adresleri

- Domain bilgileri

- Çalışan e-posta adresleri

- Açık portlar

- Kullanılan teknolojiler

Saldırganlar bu aşamada genellikle şu araçları kullanır:

- Nmap

- Maltego

- theHarvester

Amaç: Hedefin zayıf noktalarını belirlemek

2. Weaponization (Silahlandırma)

Bu aşamada saldırgan, keşif (Reconnaissance) aşamasında topladığı bilgiler doğrultusunda saldırı aracını hazırlar. Amaç, hedef sistemde çalışabilecek bir zararlı yazılım veya exploit oluşturmaktır. Örneğin saldırgan, hedef sistemin belirli bir yazılım veya servis kullandığını tespit ettiyse, o yazılıma ait bir zafiyeti kullanacak şekilde bir exploit hazırlayabilir. Bu exploit genellikle bir payload ile birleştirilir. Payload, hedef sistemde çalışacak olan zararlı kodu ifade eder. Bu süreçte saldırganlar exploit geliştirmek veya payload oluşturmak için Metasploit gibi araçlardan faydalanabilir. Kısacası bu aşamada saldırı henüz hedefe gönderilmez; saldırgan sadece hedefe uygun olacak şekilde saldırı aracını hazırlar.

Örneğin:

- Zararlı yazılım hazırlanması

- Exploit kodu oluşturulması

- Payload hazırlanması

Amaç: Hedef sistemde çalışacak zararlı payload üretmek

3. Delivery (Teslimat)

Bu aşamada hazırlanan zararlı yazılım veya payload hedef sisteme ulaştırılır. Yani saldırganın Weaponization aşamasında hazırladığı zararlı içerik artık hedefe gönderilmeye başlanır. Teslimat farklı yöntemlerle gerçekleştirilebilir. En yaygın yöntemlerden biri phishing e-postalarıdır. Saldırgan, hedef kullanıcıya zararlı ek içeren veya zararlı bir bağlantıya yönlendiren bir e-posta gönderebilir. Kullanıcı bu dosyayı indirip çalıştırdığında veya bağlantıya tıkladığında saldırı zinciri devam eder.

Bunun dışında zararlı yazılım şu yollarla da gönderilebilir:

- Zararlı web siteleri

- Drive-by download saldırıları

- USB veya harici cihazlar

- Mesajlaşma uygulamaları üzerinden gönderilen dosyalar

Bu aşamada saldırganın amacı, hazırladığı zararlı içeriğin hedef kullanıcı veya sistem tarafından çalıştırılmasını sağlamaktır. Eğer bu adım engellenirse (örneğin spam filtreleri, e-posta güvenliği veya web filtreleri tarafından), saldırı zinciri bu noktada kırılabilir.

4. Exploitation (Sömürü)

Bu aşamada saldırgan, hedef sistemde bulunan bir güvenlik zafiyetini kullanarak kendi kodunu çalıştırmayı hedefler. Yani saldırının ilk kez hedef sistem üzerinde aktif olarak çalıştığı aşama burasıdır. Eğer exploit başarılı olursa saldırgan sistemde komut çalıştırabilir veya bir sonraki aşama olan zararlı yazılım kurulumuna geçebilir.

Exploitation genellikle şu tür zafiyetler üzerinden gerçekleşir:

- Güncellenmemiş yazılımlar

- Web uygulaması zafiyetleri

- Yanlış yapılandırılmış servisler

- Zayıf kimlik doğrulama mekanizmaları

Saldırganlar çoğu zaman bilinen zafiyetleri kullanır. Bu zafiyetler genellikle CVE veritabanında kayıtlıdır ve teknik detayları MITRE tarafından yayınlanır.

Bu aşamada exploit geliştirmek veya hazır exploitleri kullanmak için çeşitli araçlar kullanılabilir. En yaygın araçlardan biri Metasploit’tir . Web uygulamalarına yönelik exploitation aşamasında ise araçlar farklılaşabilir. Örneğin SQLmap SQL Injection zafiyetlerini otomatik olarak sömürmek için kullanılabilir. Benzer şekilde Burp Suite web uygulamalarındaki zafiyetleri tespit etmek ve exploit etmek için sıklıkla kullanılan bir platformdur.

Teknik olarak bu aşamada saldırganın hedefi şunlardan biridir:

- Sistemde remote code execution (RCE) elde etmek

- Bir reverse shell açmak

- Yetkisiz erişim elde etmek

- Sistemde ilk erişimi (initial access) sağlamak

Bu nedenle Exploitation aşaması saldırının en kritik noktalarından biridir. Eğer güvenlik sistemleri bu aşamada saldırıyı tespit edebilirse, saldırganın sistem üzerinde kalıcı bir kontrol sağlaması engellenebilir.

5. Installation (Kurulum)

Bu aşamada saldırgan, exploit aşamasında elde ettiği erişimi kalıcı hale getirmek için hedef sisteme zararlı yazılım yerleştirir. Amaç, sistem yeniden başlatılsa bile erişimin kaybolmamasını sağlamak ve saldırganın hedef ağ içinde uzun süre kalabilmesidir.

Saldırgan genellikle bu aşamada bir backdoor, web shell veya RAT (Remote Access Trojan) kurar. Bu sayede hedef sisteme daha sonra tekrar erişebilir ve komut çalıştırabilir.

Bu aşamada kullanılan bazı araçlar şunlardır:

- Metasploit – meterpreter payload ile kalıcı erişim sağlama

- Empire – PowerShell tabanlı post-exploitation işlemleri

- Mimikatz – sistemdeki kimlik bilgilerini elde etmek

- Weevely – web sunucularında kalıcı erişim sağlamak

Saldırgan ayrıca kalıcılık (persistence) sağlamak için bazı teknikler kullanabilir:

- Registry Run anahtarlarına zararlı program eklemek

- Scheduled task oluşturmak

- Yeni kullanıcı hesabı açmak

- Servis olarak zararlı yazılım çalıştırmak

Bu aşama başarılı olursa saldırgan artık hedef sistemde kalıcı erişim elde etmiş olur ve bir sonraki aşama olan Command and Control (C2) iletişimine geçebilir.

6. Command and Control (C2)

Bu aşamada saldırgan, ele geçirdiği sistem ile uzaktaki kontrol sunucusu arasında bir iletişim kanalı oluşturur. Amaç, saldırganın hedef sistem üzerinde uzaktan komut çalıştırabilmesi, yeni payloadlar yükleyebilmesi ve sistemi kontrol edebilmesidir.

Bu iletişim genellikle bir C2 (Command and Control) sunucusu üzerinden gerçekleşir. Ele geçirilen sistem belirli aralıklarla bu sunucuya bağlanarak saldırgandan komut alır. Bu trafik çoğu zaman tespit edilmemek için HTTP, HTTPS veya DNS gibi normal ağ trafiği içinde gizlenir.

Bu aşamada saldırganlar C2 altyapısı kurmak ve yönetmek için çeşitli araçlar kullanabilir. En yaygın kullanılan araçlardan biri Cobalt Strike’tır. Bu araç sayesinde saldırganlar hedef sistemlerden gelen bağlantıları yönetebilir ve uzaktan komut çalıştırabilir. Benzer şekilde Metasploit içindeki meterpreter oturumları da C2 iletişimi için kullanılabilir. Daha gelişmiş saldırılarda Sliver gibi modern C2 frameworkleri de tercih edilebilir.

Teknik olarak bu aşamada saldırgan şunları yapabilir:

- Uzaktan komut çalıştırmak

- Yeni zararlı yazılımlar yüklemek

- Ağ içinde keşif yapmak

- Yetki yükseltme (privilege escalation) denemeleri yapmak

- Ağ içinde lateral movement gerçekleştirmek

C2 aşaması saldırganın hedef sistem üzerindeki kontrolünü sürdürmesini sağlar. Bu nedenle ağ güvenliği sistemleri genellikle şüpheli dış bağlantıları ve anormal trafik davranışlarını izleyerek bu tür iletişimleri tespit etmeye çalışır.

7. Actions on Objectives (Hedefe Ulaşma)

Bu aşama saldırının son aşamasıdır ve saldırganın asıl hedefini gerçekleştirdiği noktadır. Önceki aşamalarda elde edilen erişim ve kontrol, bu aşamada doğrudan saldırganın amacına hizmet edecek şekilde kullanılır.

Saldırganın hedefi saldırının türüne göre değişebilir. Örneğin finansal motivasyonlu saldırılarda veri hırsızlığı veya fidye yazılımı kullanımı görülebilirken, bazı saldırılarda amaç yalnızca istihbarat toplamak veya sistemleri sabote etmek olabilir.

Bu aşamada saldırganlar genellikle şu faaliyetleri gerçekleştirir:

- Veri sızdırma (Data Exfiltration) – hassas verilerin ağ dışına çıkarılması

- Lateral Movement – ağ içindeki diğer sistemlere yayılma

- Credential Dumping – daha fazla kullanıcı hesabı ele geçirmek

- Sistem sabotajı veya hizmet kesintisi

Bu faaliyetleri gerçekleştirmek için saldırganlar çeşitli araçlardan yararlanabilir. Örneğin Mimikatz sistemdeki kullanıcı kimlik bilgilerini elde etmek için kullanılabilir. Ağ içinde diğer sistemlere yayılmak veya komut çalıştırmak için Cobalt Strike veya Metasploit gibi araçlar tercih edilebilir. Veri sızdırma işlemlerinde ise sıkıştırılmış arşivler, şifrelenmiş veri transferleri veya HTTPS tünelleme gibi teknikler kullanılabilir.

Bu aşama genellikle saldırının en fazla zarara neden olduğu noktadır. Bu nedenle güvenlik ekipleri, anormal veri transferleri, beklenmeyen sistem erişimleri ve olağan dışı ağ trafiği gibi davranışları izleyerek saldırıyı tespit etmeye çalışır.

Sonuç

Cyber Kill Chain modeli, siber saldırıları anlamak için oldukça güçlü bir çerçeve sunar. Bir saldırının hangi aşamada olduğunu bilmek, savunma mekanizmalarını doğru noktada devreye sokmayı sağlar.

Modern siber güvenlik operasyonlarında Cyber Kill Chain modeli, SOC analistleri, incident response ekipleri ve pentesterlar için önemli bir referans noktasıdır.